반응형

[FTZ] level8

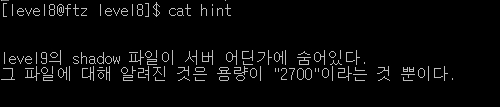

level8로 로그인을 해서 문제를 확인해 보았다.

find명령어를 이용해서 파일 용량이 2700인 파일을 찾아보면 될 것 같다.

find / -size 2700 2>/dev/null하지만 위의 명령어로 파일을 찾아도 나오지 않았다.

그래서 find에서 찾을 수 있는 파일 크기를 찾아 보았더니 사이즈 단위로 다양했다.

b : 블록단위

c : 바이트(byte)

k : 키로 바이트

w : 워드 (2byte)

m : 메가 바이트

g : 기가 바이트

c : 바이트(byte)

k : 키로 바이트

w : 워드 (2byte)

m : 메가 바이트

g : 기가 바이트

모든 단위로 검색을 하니까,

읽을 수 있는 파일이 found.txt 밖에 나오지 않아 읽어보았다.

사용자의 패스워드 정책이 들어 있는 /etc/shadow 의 형식과 동일한 결과가 나왔다.

level9:$1$vkY6sSlG$6RyUXtNMEVGsfY7Xf0wps.:11040:0:99999:7:-1:-1:134549524이건 john the ripper 라는 크래킹 툴을 이용하면 될 거 같다.

(john the ripper는 가장 유명한 패스워드 크래킹 도구로, 다양한 종류의 암호 해시를 풀어 준다.)

[참고] 전에 작성한 패스워드 크래킹 관련 글 : 2022.06.28 - [시스템/시스템 해킹] - [시스템 해킹] 패스워드 크래킹

[시스템 해킹] 패스워드 크래킹

[시스템 해킹] 패스워드 크래킹 ※ 공부 목적으로 작성했습니다. 악용하지 마세요! 1. 패스워드 크래킹의 종류 사회공학 기법 (Social Engineering) : 사람들을 속여 정상적인 보안 절차를 우회한다. 사

jennana.tistory.com

password.txt 파일을 하나 만들어서 level9의 패스워드 정보를 붙인 다음

john password.txt 명령어를 입력하면 아래와 같은 결과가 나온다.

그러면 해시값이 크랙되어 apple이 나온다.

반응형